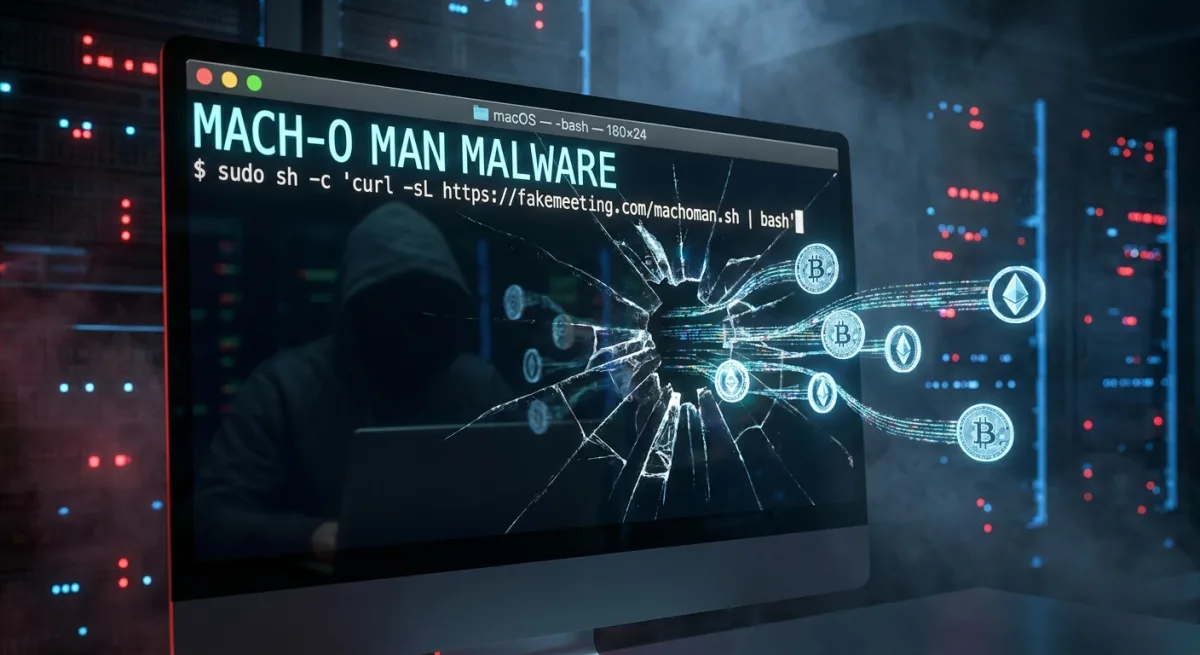

تعمل برمجية Mach-O Man الخبيثة الجديدة على اختراق أنظمة التشغيل بنظام macOS بنشاط عبر قطاعات العملات المشفرة والتكنولوجيا المالية، مما يحول مكالمات العمل الروتينية إلى ثغرات أمنية مدمرة. وتتجاوز هذه الحملة المعقدة، التي تديرها مجموعة Lazarus Group الكورية الشمالية سيئة السمعة، الضوابط الأمنية التقليدية من خلال خداع المديرين التنفيذيين لتسليم وصول مباشر إلى شبكات الشركات والموارد المالية.

ووفقاً لتصريحات ناتالي نيوسون، باحثة أمن البلوكشين في شركة CertiK، تعمل مجموعة Lazarus Group بنطاق وسرعة تضاهي المؤسسات المالية الموجهة من قبل الدول. خلال الأسبوعين الماضيين فقط، تمكن هؤلاء القراصنة من سرقة أكثر من 500 مليون دولار من خلال استغلال ثغرات في منصتي Drift وKelpDAO. وتستخدم هذه المجموعة، التي جمعت غنائم تقدر بنحو 6.7 مليار دولار منذ عام 2017، ملفات تنفيذية أصلية مخصصة لبيئات Apple حيث تتم عادةً العمليات المالية عالية القيمة.

تعتمد العملية على تقنية هندسة اجتماعية (Social Engineering) فعالة تُعرف باسم ClickFix. ويوضح ماورو إلدريتش، مؤسس شركة BCA Ltd لاستخبارات التهديدات، أن المهاجمين يرسلون دعوات اجتماعات عاجلة عبر تطبيق Telegram لمنصات مثل Zoom أو Microsoft Teams أو Google Meet. وتوجه هذه الروابط الضحايا إلى مواقع ويب مزيفة ومقنعة تحاكي وجود مشكلة في الاتصال. بعد ذلك، يطلب الموقع من المستخدم نسخ ولصق أمر محدد في موجه الأوامر (Terminal) الخاص بجهاز Mac لحل المشكلة.

بمجرد تنفيذ الأمر، يمنح الضحايا المهاجمين وصولاً فورياً إلى منصات البرمجيات كخدمة (SaaS) والأنظمة الداخلية. وأشار الباحث الأمني فلاديمير إس عبر منصة X إلى وجود عدة أشكال مختلفة من هذا الهجوم، بما في ذلك اختطاف نطاقات مشاريع التمويل اللامركزي (DeFi) واستبدالها بمطالبات تحقق مزيفة من خدمة Cloudflare. ونظراً لأن البرمجية الخبيثة غالباً ما تحذف نفسها بعد الاختراق، نادراً ما يدرك الضحايا أنهم تعرضوا للاختراق إلا بعد وقوع الضرر المالي.

كيفية حماية أنظمتك من هجمات ClickFix

- تجنب لصق أوامر غير مألوفة في موجه الأوامر (Terminal) بنظام macOS، خاصة إذا طُلب منك ذلك عبر رابط اجتماع أو صفحة تحقق على الويب.

- تحقق من صحة طلبات الاجتماعات العاجلة المرسلة عبر تطبيق Telegram أو تطبيقات المراسلة الأخرى من خلال الاتصال بالمرسل عبر قناة رسمية ثانوية.

- افحص عناوين URL الخاصة بدعوات Zoom وMicrosoft Teams وGoogle Meet للتأكد من أنها ليست نطاقات مزيفة.

- تثقيف أعضاء الفريق حول آليات الهندسة الاجتماعية، حيث تفشل برامج مكافحة الفيروسات التقليدية غالباً في اكتشاف أوامر النظام التي يبدأها المستخدم بنفسه.

التهديد الكمومي الذي يواجه تشفير البلوكشين

بعيداً عن التهديدات الفورية للبرمجيات الخبيثة، تواجه الصناعة أيضاً تحديات تشفير طويلة الأمد. يحذر تقرير حديث مكون من 50 صفحة بدعم من شركة Coinbase من أنه على الرغم من أن شبكات البلوكشين الحالية لا تزال آمنة، إلا أن تطوير حاسوب كمومي متسامح مع الأخطاء قد يؤدي في النهاية إلى كسر معايير التشفير المستخدمة على نطاق واسع. وعلى الرغم من وجود حلول ما بعد الكم، فإن انتقال أنظمة بيئية كبرى مثل Ethereum وSolana سيكون معقداً ومكلفاً، مما يتطلب بدء الاستعدادات على الفور.

التحول نحو تسليح الهندسة الاجتماعية

يسلط نشر مجموعة أدوات Mach-O Man الضوء على تطور حاسم في الجرائم السيبرانية التي ترعاها الدول. لم تعد مجموعة Lazarus Group تعتمد فقط على هجمات القوة الغاشمة أو استغلال العقود الذكية المعقدة؛ بل أصبحت تسلح علم النفس البشري. من خلال استهداف العادات التشغيلية اليومية للمديرين التنفيذيين، مثل الانضمام إلى مكالمات الفيديو العاجلة، فإنهم يتجاوزون بنية تحتية أمنية للمؤسسات بملايين الدولارات باستخدام أمر برمجي واحد يتم لصقه.

إن سرقة مبلغ 500 مليون دولار من منصتي Drift وKelpDAO في شهر واحد فقط تثبت أن صناعة العملات المشفرة يجب أن تتعامل مع هؤلاء الفاعلين كتهديدات مستمرة على مستوى المؤسسات. وطالما ظلت الأهداف عالية القيمة عرضة لمشاكل تكنولوجيا المعلومات الوهمية، سيستمر المهاجمون في استغلال الحلقة الأضعف في السلسلة الأمنية، وهي المستخدم.