محتويات المقال

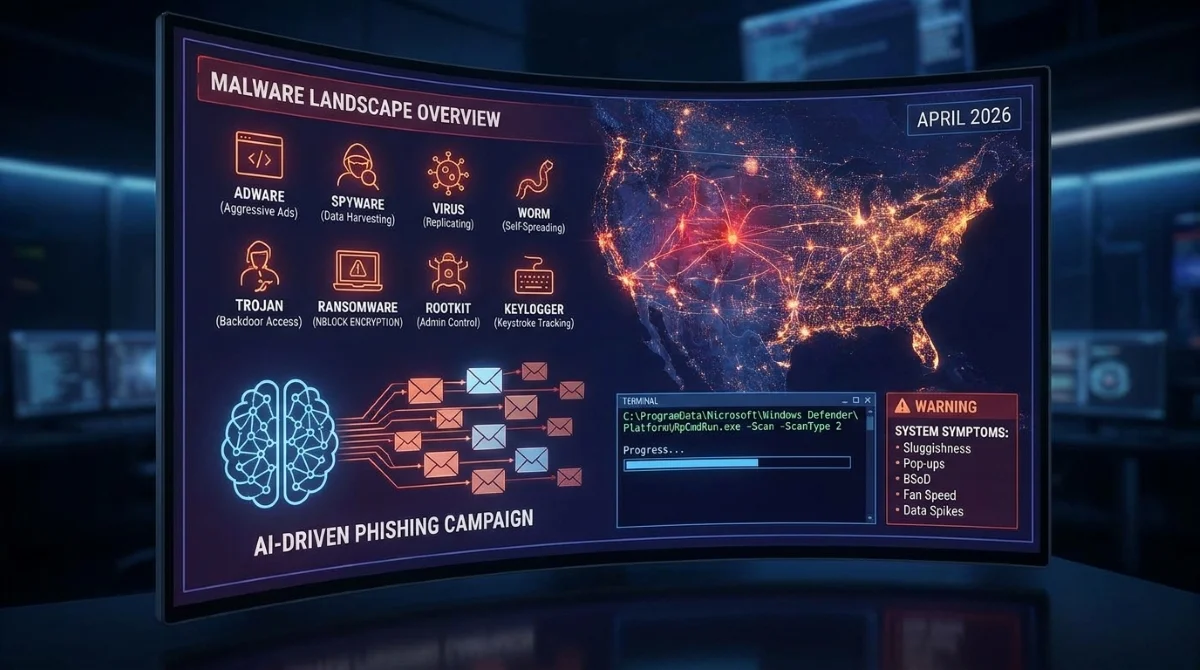

يُعد فهم البرمجيات الخبيثة (Malware) الخطوة الأولى الحاسمة لوقف عمليات سرقة البيانات التخريبية في الأجهزة التقنية. يصمم قراصنة الإنترنت هذه البرامج الضارة لاختراق أجهزة الكمبيوتر، والهواتف الذكية، وشبكات الشركات بصمت بهدف تشفير الملفات أو سرقة البيانات المالية. وغالباً ما تعمل هذه البرمجيات الحديثة كأقارب مباشرين للفيروسات التقليدية، حيث تنشط بالكامل في الخلفية لتقوم بتسجيل ضربات المفاتيح، ومراقبة استخدام المتصفحات، واختراق حسابات البريد الإلكتروني لإرسال رسائل مزعجة، بالإضافة إلى إعادة توجيه حركة مرور الويب إلى خوادم بعيدة دون إذن المستخدم.

كيف تُصاب الأجهزة بالبرمجيات الخبيثة

تتطلب معظم الإصابات من المستخدم ارتكاب خطأ فادح، مثل تنزيل برامج غير موثوقة، أو النقر على إعلانات خادعة، أو فتح مرفقات بريد إلكتروني خطيرة. ومع ذلك، فقد قدم المشهد الأمني في شهر أبريل من عام 2026 تهديدات شديدة التعقيد. يعتمد مجرمو الإنترنت بشكل متزايد على تقنيات الذكاء الاصطناعي لتوليد حملات تصيد احتيالي شديدة الواقعية، مما يجعل رسائل البريد الإلكتروني الخبيثة مطابقة تماماً للاتصالات الرسمية للشركات.

وعلاوة على ذلك، يتم توزيع تهديدات حديثة مثل برمجيات الفدية (Ransomware) المعروفة باسم NBLOCK بنشاط من خلال البرامج المقرصنة وآليات التسليم القائمة على الثغرات. وتتجاوز هذه الهجمات المتقدمة جدران الحماية القديمة بصمت، مما يؤدي إلى تشفير الملفات المحلية ومساحات التخزين المتصلة بالشبكة بسرعة قبل أن يدرك الضحية حدوث اختراق.

علامات التحذير من اختراق النظام

في معظم الحالات، يُعد السلوك الشاذ للنظام المؤشر الأساسي على وجود إصابة نشطة. يجب على المستخدمين توخي الحذر الشديد وبدء عمليات التدقيق الأمني عند ملاحظة الأعراض الحاسمة التالية:

- بطء غير اعتيادي في النظام أثناء أداء المهام اليومية المعتادة.

- ظهور إعلانات منبثقة بشكل مفرط في أماكن غريبة، وغالباً ما تتنكر في شكل جوائز يانصيب وهمية أو تحذيرات أمنية عاجلة.

- تعطل النظام المفاجئ، أو تجمده، أو ظهور شاشة الموت الزرقاء (BSoD) الشهيرة في أجهزة نظام Windows.

- استنزاف غامض لمساحة تخزين القرص الصلب، مما يشير إلى وجود ملفات خبيثة مخفية ومتضخمة.

- ارتفاع غير مبرر في استهلاك بيانات الإنترنت في الخلفية.

- عمل مراوح التبريد بأقصى سرعة بينما يكون الكمبيوتر في وضع السكون تماماً، مما يشير بقوة إلى عمليات معالجة غير مصرح بها في الخلفية.

- تعديلات على الصفحة الرئيسية للمتصفح، أو تثبيت إضافات غير مصرح بها، أو عمليات إعادة التوجيه إلى مواقع ويب مزيفة.

- تعطل برامج مكافحة الفيروسات بشكل غامض أو منع المستخدم من تثبيت التحديثات الخاصة بقواعد البيانات.

شرح أبرز أنواع البرمجيات الخبيثة

يصنف خبراء الأمن السيبراني هذه التهديدات الرقمية بناءً على سلوكها المحدد، وآليات تسليمها، وحمولاتها الضارة. ويساعد فهم هذه الاختلافات مسؤولي النظام على نشر التدابير المضادة الصحيحة.

- برامج الإعلانات (Adware): برمجيات مخصصة حصرياً لعرض إعلانات عدوانية وغير مرغوب فيها.

- برامج التجسس (Spyware): برامج سرية مصممة لمراقبة النشاط وجمع بيانات المستخدم خلسة.

- الفيروسات (Virus): برنامج خبيث يربط نفسه ببرمجيات شرعية، وينسخ نفسه لإصابة ملفات أخرى عند التشغيل.

- الديدان (Worms): برامج خطيرة للغاية تنسخ نفسها وتنتشر بسرعة عبر شبكات كاملة دون الحاجة إلى ملف مضيف.

- حصان طروادة (Trojan): أحد أكثر التهديدات تدميراً، حيث يتنكر في شكل برنامج شرعي لإنشاء باب خلفي يسمح للمهاجمين بتثبيت حمولات ثانوية ضارة.

- برمجيات الفدية (Ransomware): برامج ابتزاز تقوم بتشفير بيانات المستخدم، وتطالب بدفع فدية مالية خلال فترة زمنية صارمة لفك تشفير الملفات.

- الجذور الخفية (Rootkit): برمجيات متقدمة تمنح المهاجمين تحكماً إدارياً عميقاً في نظام التشغيل المصاب.

- راصد لوحة المفاتيح (Keylogger): أداة تتبع تسجل كل نقرة فعلية على لوحة المفاتيح لسرقة كلمات المرور وأسماء المستخدمين.

دليل عملي: كيفية فحص وحماية نظامك

إذا كنت تشك في وجود إصابة ولكن واجهة برنامج مكافحة الفيروسات الرسومية معطلة بسبب فيروس حصان طروادة، يمكنك فرض فحص باستخدام واجهة سطر الأوامر (CLI) في نظام التشغيل. اتبع هذه الخطوات الزمنية الدقيقة لاستخدام أداة Microsoft Defender عبر موجه الأوامر:

- اضغط على مفتاح نظام Windows، واكتب كلمة 'cmd'، وقم بتشغيل التطبيق باستخدام صلاحيات المسؤول (Administrator Privileges).

- انتقل إلى مجلد تطبيق Microsoft Defender عن طريق تنفيذ الأمر التالي:

cd C:\\ProgramData\\Microsoft\\Windows Defender\\Platform- حدد مجلد أحدث إصدار للمنصة وادخل إليه. بعد ذلك، قم بتشغيل فحص شامل للنظام باستخدام هذا الأمر:

MpCmdRun.exe -Scan -ScanType 2- لمنع الإصابات المستقبلية، قم دائماً بتنزيل التطبيقات مباشرة من المواقع الرسمية للشركات المطورة.

- لا تنقر أبداً على العروض غير المرغوب فيها أو تفتح مرفقات البريد الإلكتروني من مرسلين مجهولين.

- قم بتفعيل نموذج انعدام الثقة (Zero Trust) لشبكتك وحافظ على تحديث نظام التشغيل الخاص بك بالكامل.

رؤية تحليلية: أتمتة التهديدات السيبرانية

إن تقييم المشهد الأمني في شهر أبريل من عام 2026 يكشف عن تحول تشغيلي مرعب: لم يعد تطوير البرمجيات الخبيثة مجرد مسعى تقني بحت؛ بل أصبح صناعة آلية وقابلة للتطوير بالكامل. يثبت الظهور السريع لهجمات التصيد الاحتيالي الموجهة بالذكاء الاصطناعي وسلالات التشفير العدوانية مثل برمجيات الفدية NBLOCK، أن نماذج الكشف التقليدية القائمة على التوقيعات بدأت تفشل. وعندما يستخدم المهاجمون الذكاء الاصطناعي لصياغة رسائل بريد إلكتروني محلية تتجاوز فلاتر البريد العشوائي بسلاسة، فإن خط الدفاع الأخير للشبكة يعتمد كلياً على يقظة العنصر البشري.

ومن خلال التعامل مع كل رابط غير معروف كتهديد محتمل والاحتفاظ بنسخ احتياطية غير قابلة للتغيير دون اتصال بالإنترنت، يمكن للمستخدمين تحييد أداة الضغط التي يعتمد عليها مشغلو برامج الفدية لابتزاز ضحاياهم. إن تثقيف الموظفين حول هذه التحولات السلوكية أصبح الآن بنفس أهمية نشر برمجيات أمان متقدمة لنقاط النهاية.