يُعد تجنب أخطاء DevOps في الشركات الناشئة الفاصل الحقيقي بين الإطلاق الناجح للمنتج والتعرض لاختراق كارثي للبيانات. ففي بيئات العمل سريعة الوتيرة، تدفع ضغوط تسليم الميزات البرمجية بسرعة المهندسين الأفراد إلى تجاوز الانضباط التشغيلي. وبدون إشراف من مهندسين متمرسين، تتراكم هذه التنازلات الصامتة حتى تتسبب في فواتير سحابية باهظة، أو فقدان بيانات لا يمكن استرجاعها، أو حوادث أمنية خطيرة.

يستعرض هذا الدليل الأخطاء العشرة الأكثر تكلفة في البنية التحتية (Infrastructure) التي يقع فيها المهندسون في بداية مسيرتهم. وسواء كنت تنتقل من تطوير الواجهات الخلفية إلى العمليات، أو تقوم بتدقيق بنية سحابية حالية، ستساعدك هذه الحلول العملية على مواءمة قراراتك التقنية مع احتياجات العمل الفعلية.

1. نشر الأكواد دون فهم البنية المعمارية

قد ينجح اتباع درس تعليمي لنشر واجهة برمجة تطبيقات (API) مبنية ببيئة Node.js على خدمة AWS Elastic Beanstalk في البداية، لكنه يتحول إلى عبء حقيقي عند ارتفاع حركة المرور. فعندما تتعطل بيئة الإنتاج (Production) ولا يستطيع المهندس تفسير آلية النشر، يستغرق التشخيص ساعات بدلاً من دقائق، مما يؤثر مباشرة على ثقة العملاء والإيرادات.

من الأفضل قضاء ساعتين في فهم النظام قبل نشره، بدلاً من قضاء يومين في تصحيح الأخطاء بعد تعطله.

- دليل DevOps للشركات الناشئة

قبل نشر أي كود برمجي في بيئة الإنتاج، يجب أن تكون قادراً على الإجابة عن أسئلة معمارية أساسية. اتبع خطوات التحقق التالية:

- حدد نوع الحوسبة الدقيق الذي يشغل الكود الخاص بك. يضمن ذلك معرفتك بما إذا كنت تدير خوادم EC2، أو وظائف Lambda، أو خدمة Fargate، أو حاويات.

- افهم كيف يحل الإصدار الجديد محل القديم. يضمن ذلك إدراكك لآلية النشر، سواء كانت تدريجية (Rolling)، أو زرقاء/خضراء (Blue/Green)، أو دفعة واحدة.

- حدد مصدر الإعدادات والأسرار. يضمن ذلك معرفتك ما إذا كانت البيانات تأتي من خدمة AWS Systems Manager (SSM)، أو مدير الأسرار (Secrets Manager)، أو ملفات البيئة.

- ارسم خريطة لجميع الخدمات التابعة التي تعتمد على هذا النشر. يضمن ذلك أخذ اتصالات قاعدة البيانات، وواجهات المبرمجين الخارجية، وطبقات التخزين المؤقت في الحسبان.

- ضع خطة للتراجع عن التحديث. يضمن ذلك قدرتك على إعادة النظام إلى حالة مستقرة في أقل من خمس دقائق عند حدوث عطل.

2. استخدام بيئة الإنتاج كبيئة تطوير

يُعد اختبار برنامج نصي للنشر مباشرة في حساب AWS المخصص لبيئة الإنتاج لتوفير الوقت خطأً فادحاً. فقد يؤدي أمر خاطئ واحد إلى إنهاء قاعدة بيانات الإنتاج، مما يسفر عن فقدان بيانات العملاء لساعات وتضرر السمعة بشكل دائم.

يجب عليك الحفاظ على ثلاث بيئات منفصلة على الأقل، ويُفضل عزلها عبر حسابات AWS مختلفة. ويجعل استخدام البنية التحتية ككود (Infrastructure as Code (IaC)) مثل أداة Terraform هذا الأمر ميسور التكلفة ومتسقاً.

# terraform/environments/prod/main.tf

module "app" {

source = "../../modules/app"

environment = "production"

instance_type = "t3.medium"

db_instance_class = "db.t3.medium"

multi_az = true

}# terraform/environments/staging/main.tf

module "app" {

source = "../../modules/app"

environment = "staging"

instance_type = "t3.small"

db_instance_class = "db.t3.small"

multi_az = false

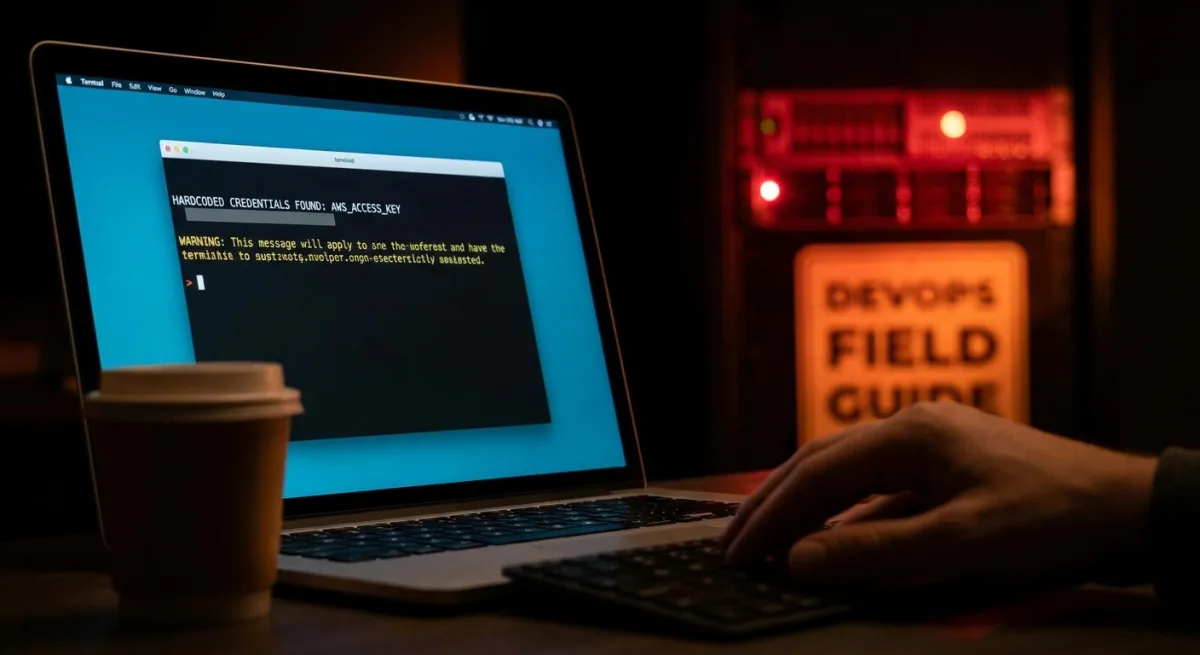

}3. التضمين الثابت للأسرار وبيانات الاعتماد

يُعد رفع ملف .env يحتوي على كلمات مرور قاعدة بيانات الإنتاج، أو مفاتيح Stripe السرية، أو مفاتيح وصول مسؤول AWS إلى مستودع Git عام خطأً قاتلاً. يمكن للماسحات الضوئية الآلية العثور على بيانات الاعتماد المكشوفة في غضون دقائق، مما يؤدي إلى تشغيل أعباء عمل لتعدين العملات المشفرة تولد فواتير سحابية ضخمة بين عشية وضحاها، أو تسريب البيانات بالكامل.

- أنشئ ملف

.gitignoreقبل كتابة أي كود. يضمن ذلك عدم تتبع Git لملفات البيئة والمفاتيح عن طريق الخطأ. - انقل جميع أسرار الإنتاج إلى خدمة AWS Secrets Manager أو SSM Parameter Store. يضمن ذلك جلب تطبيقك لبيانات الاعتماد بأمان أثناء وقت التشغيل.

- افحص مستودعاتك الحالية باستخدام أدوات مثل Trufflehog. يضمن ذلك تحديد وإبطال أي أسرار مكشوفة سابقاً.

- ثبّت خطافات ما قبل التزام الكود (Pre-commit hooks) لمنع التسريبات المستقبلية. يضمن ذلك تشغيل فحوصات آلية قبل كل عملية رفع للكود.

# .gitignore

.env

.env.*

*.pem

*.key

secrets/# Python example - fetch secret at runtime, never at build time

import boto3

import json

def get_secret(secret_name: str, region: str = "us-east-1") -> dict:

client = boto3.client("secretsmanager", region_name=region)

response = client.get_secret_value(SecretId=secret_name)

return json.loads(response["SecretString"])

# Usage

db_config = get_secret("prod/myapp/database")

DATABASE_URL = db_config["connection_string"]

# Install trufflehog to scan for exposed secrets in your repo history

pip install trufflehog

# Scan the entire commit history of your repository

trufflehog git file://.

# Or scan a remote GitHub repo

trufflehog github --repo https://github.com/your-org/your-repo

pip install pre-commit# .pre-commit-config.yaml

repos:

- repo: https://github.com/awslabs/git-secrets

rev: master

hooks:

- id: git-secrets

- repo: https://github.com/Yelp/detect-secrets

rev: v1.4.0

hooks:

- id: detect-secretspre-commit install

# Now the hook runs before every commit and blocks detected secrets4. المبالغة في الهندسة لحل مشاكل لم تحدث بعد

لا تحتاج شركة ناشئة مكونة من خمسة أفراد ولديها 200 مستخدم إلى بنية خدمات مصغرة (Microservices) على نظام Kubernetes. فالتعقيد المبكر يستنزف وقت الهندسة ويدمر الميزة التنافسية المتمثلة في السرعة. طابق بنيتك التحتية مع مرحلة نموك الفعلية.

| النطاق (Scale) | البنية التحتية المناسبة (Right Infrastructure) | التكلفة التقريبية (Cost Range) |

|---|---|---|

| من 1 إلى 1000 مستخدم | خادم EC2 واحد + قاعدة بيانات RDS + وكيل عكسي Nginx | 20 إلى 50 دولاراً شهرياً |

| من 1000 إلى 50 ألف مستخدم | مجموعة تحجيم تلقائي، قاعدة بيانات RDS متعددة المناطق، موازن حمل ALB، خط CI/CD أساسي | 200 إلى 500 دولار شهرياً |

| من 50 ألف إلى 500 ألف مستخدم | خدمة ECS Fargate، نسخ قراءة RDS، خدمة ElastiCache، قابلية مراقبة كاملة | 1000 إلى 5000 دولار شهرياً |

| أكثر من 500 ألف مستخدم | مناطق متعددة، نظام Kubernetes مُدار، فريق SRE مخصص | أكثر من 10 آلاف دولار شهرياً |

اسأل دائماً عن المشكلة المحددة والقابلة للقياس التي تحلها الأداة الجديدة اليوم. استخدم الخدمات المُدارة مثل Amazon RDS أو AWS Fargate للسماح لفريقك بالتركيز على المنتج بدلاً من صيانة البنية التحتية.

5. الإطلاق دون تفعيل قابلية المراقبة

إذا تعطل مسار الدفع ولم تكتشف ذلك إلا عبر شكوى عميل على منصة X، فإن نظام المراقبة لديك فاشل. وبدون لوحات تحكم، وتجميع للسجلات، ونظام تنبيهات، يصبح تشخيص تسرب الذاكرة أو استنفاد تجمع اتصالات قاعدة البيانات مجرد تخمين.

طبّق إشارات Google الذهبية الأربع (زمن الاستجابة، وحركة المرور، والأخطاء، والتشبع) قبل إطلاق أي خدمة. وقم بإعداد إنذارات آلية وفحوصات للحالة.

# Alert when error rate exceeds 1% for 5 consecutive minutes

aws cloudwatch put-metric-alarm \

--alarm-name "high-error-rate-production" \

--alarm-description "Error rate exceeded 1% for 5 minutes" \

--metric-name "5XXError" \

--namespace "AWS/ApplicationELB" \

--statistic "Average" \

--period 60 \

--evaluation-periods 5 \

--threshold 0.01 \

--comparison-operator "GreaterThanOrEqualToThreshold" \

--alarm-actions "arn:aws:sns:us-east-1:123456789:pagerduty-production" \

--dimensions Name=LoadBalancer,Value=app/my-alb/1234567890abcdef# FastAPI example

from fastapi import FastAPI

from sqlalchemy import text

app = FastAPI()

@app.get("/health")

async def health_check():

# Check database connectivity

try:

db.execute(text("SELECT 1"))

db_status = "healthy"

except Exception:

db_status = "unhealthy"

return {

"status": "healthy" if db_status == "healthy" else "degraded",

"database": db_status,

"version": os.getenv("APP_VERSION", "unknown")

}

6. التعامل مع الأمان كخطوة أخيرة

يُعد تأجيل المراجعات الأمنية إلى ما بعد الإطلاق مخاطرة هائلة. فالدين الأمني يؤدي إلى أحداث كارثية مفاجئة مثل هجمات برمجيات الفدية أو الغرامات التنظيمية. طبّق هذه الضوابط الأمنية الأساسية فوراً.

- افرض مبدأ الامتيازات الأقل (Principle of Least Privilege) لجميع أدوار IAM. يضمن ذلك أن الخدمة المخترقة لا تكشف إلا عن الموارد المحددة التي تحتاجها صراحةً.

- احظر جميع عمليات الوصول العام إلى حاويات S3 افتراضياً على مستوى الحساب. يضمن ذلك عدم كشف أي حاوية لبيانات العملاء على الإنترنت عن طريق الخطأ.

- استبدل منافذ SSH المفتوحة بخدمة AWS Systems Manager Session Manager. يضمن ذلك حصولك على وصول آمن للصدفة (Shell) دون تعريض المنفذ 22 لهجمات القوة الغاشمة.

- اطلب المصادقة متعددة العوامل (MFA) لجميع مستخدمي IAM. يضمن ذلك عدم إمكانية استخدام بيانات الاعتماد المسروقة دون خطوة تحقق ثانوية.

- فعّل خدمة AWS CloudTrail عبر جميع المناطق. يضمن ذلك تسجيل كل استدعاء لواجهة برمجة التطبيقات (API) بشكل دائم لأغراض التدقيق والتحقيق.

- انشر خدمة AWS Security Hub من اليوم الأول. يضمن ذلك فحص بيئتك باستمرار مقابل أطر الأمان القياسية في الصناعة.

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"s3:GetObject",

"s3:PutObject"

],

"Resource": "arn:aws:s3:::my-app-uploads/*"

}

]

}aws s3api put-public-access-block \

--bucket my-app-bucket \

--public-access-block-configuration \

"BlockPublicAcls=true,IgnorePublicAcls=true,BlockPublicPolicy=true,RestrictPublicBuckets=true"# Start a session on an EC2 instance without port 22 open

aws ssm start-session --target i-0123456789abcdef0aws cloudtrail create-trail \

--name production-audit-trail \

--s3-bucket-name my-cloudtrail-logs \

--is-multi-region-trail \

--enable-log-file-validationaws securityhub enable-security-hubلفرض المصادقة متعددة العوامل، راجع وثائق سياسة الرفض الكامل بدون MFA المقدمة من شركة AWS.

7. الاعتماد على عمليات النشر اليدوية في بيئة الإنتاج

تُعد عمليات النشر اليدوية الموثقة في صفحات Notion القديمة غير موثوقة بطبيعتها. فالبشر تحت الضغط يتخطون الخطوات، مما يؤدي إلى فقدان التبعيات وانهيار التطبيقات. إذا تم تنفيذ خطوة نشر يدوياً أكثر من مرتين، فيجب أتمتتها.

# .github/workflows/deploy.yml

name: Deploy to Production

on:

push:

branches:

- main

permissions:

id-token: write # Required for OIDC authentication with AWS

contents: read

jobs:

deploy:

runs-on: ubuntu-latest

environment: production

steps:

- name: Checkout code

uses: actions/checkout@v4

- name: Configure AWS credentials via OIDC

uses: aws-actions/configure-aws-credentials@v4

with:

role-to-assume: ${{ secrets.AWS_DEPLOY_ROLE_ARN }}

aws-region: us-east-1

- name: Login to Amazon ECR

id: login-ecr

uses: aws-actions/amazon-ecr-login@v2

- name: Build and push Docker image

id: build

env:

ECR_REGISTRY: ${{ steps.login-ecr.outputs.registry }}

IMAGE_TAG: ${{ github.sha }}

run: |

docker build -t $ECR_REGISTRY/my-app:$IMAGE_TAG .

docker push $ECR_REGISTRY/my-app:$IMAGE_TAG

echo "image=$ECR_REGISTRY/my-app:$IMAGE_TAG" >> $GITHUB_OUTPUT

- name: Deploy to Amazon ECS

uses: aws-actions/amazon-ecs-deploy-task-definition@v1

with:

task-definition: task-definition.json

service: my-app-service

cluster: production

wait-for-service-stability: true

8. العمل بدون خطة للتعافي من الكوارث

ستفشل البنية التحتية في النهاية. ويضمن تشغيل قاعدة بيانات الإنتاج على مثيل RDS واحد دون تكوين متعدد المناطق (Multi-AZ) فقدان البيانات عند تعطل وحدة تخزين EBS. يجب عليك تحديد هدف وقت الاسترداد (RTO) وهدف نقطة الاسترداد (RPO) على الفور.

# Terraform

resource "aws_db_instance" "production" {

identifier = "prod-postgres"

engine = "postgres"

engine_version = "15.4"

instance_class = "db.t3.medium"

allocated_storage = 100

# Multi-AZ: automatic failover to standby in a different AZ

# No data loss. Automatic failover in ~60-120 seconds.

multi_az = true

# Encryption at rest - non-negotiable

storage_encrypted = true

# Automated backups with 7-day retention

backup_retention_period = 7

backup_window = "03:00-04:00"

# Enable deletion protection in production

deletion_protection = true

tags = {

Environment = "production"

}

}

# Restore a snapshot to a test instance and verify

aws rds restore-db-instance-from-db-snapshot \

--db-instance-identifier recovery-test \

--db-snapshot-identifier rds:prod-postgres-2025-01-15 \

--db-instance-class db.t3.medium \

--no-multi-az

# Connect and verify row counts

psql -h recovery-test.xxxx.rds.amazonaws.com -U admin -d mydb \

-c "SELECT COUNT(*) FROM users; SELECT COUNT(*) FROM orders;"

للحصول على إرشادات رسمية، راجع وثائق النسخ الاحتياطي والاستعادة لخدمة AWS RDS.

9. إهمال التوثيق وأدلة التشغيل

تخلق البنية التحتية غير الموثقة نقطة فشل مركزية داخل فريقك. فعندما يذهب مهندس DevOps الوحيد في إجازة، تتوقف الاستجابة للحوادث تماماً. تُعد البنية التحتية ككود (IaC) توثيقك الأساسي، لكنك تحتاج أيضاً إلى أدلة تشغيل (Runbooks) واضحة للمهام التشغيلية.

# Runbook: Production Database Connection Exhaustion

Symptoms

- Application logs: "too many connections" errors

- 500 error rate spike on database-dependent endpoints

- pg_stat_activity shows max connections reached

Diagnosis

# Check current connection count

psql -h $DB_HOST -U $DB_USER -c "SELECT COUNT(*) FROM pg_stat_activity;"

# See connections by application

psql -h $DB_HOST -U $DB_USER \

-c "SELECT application_name, COUNT(*) FROM pg_stat_activity GROUP BY 1 ORDER BY 2 DESC;"

Resolution

1. Identify and restart the service causing the connection leak

2. If immediate relief needed: kill idle connections older than 10 minutes

3. Long-term: review connection pool settings in application config

Escalation

If unresolved in 30 minutes: page the on-call backend engineer.10. حل المشاكل التقنية دون سياق تجاري

يُعد الانتقال إلى نظام Kubernetes لإصلاح بطء تحميل الصفحات إهداراً هائلاً للموارد إذا كان السبب الجذري هو استعلام قاعدة بيانات غير مُحسّن. البنية التحتية هي أداة لتحقيق نتائج الأعمال، وليست غاية في حد ذاتها. قم دائماً بتحليل الأداء وقياسه قبل إعادة بناء بنيتك المعمارية.

# Check slow queries in PostgreSQL before any infrastructure changes

psql -h $DB_HOST -U $DB_USER -d $DB_NAME -c "

SELECT

query,

calls,

total_exec_time / calls AS avg_ms,

rows / calls AS avg_rows

FROM pg_stat_statements

ORDER BY avg_ms DESC

LIMIT 10;

"قائمة التحقق من جاهزية بيئة الإنتاج

قبل إطلاق أي نظام في بيئة الإنتاج، تأكد من تبني إطار تفكير نظمي. اسأل نفسك عن التبعيات الموجودة، وأنماط الفشل، وكيف تبدو الحالة الصحية للنظام. تحقق من إعداداتك مقابل هذه القائمة:

- البنية التحتية مُعرّفة ككود ومُدارة عبر أنظمة التحكم في الإصدارات في Git.

- توجد بيئات تطوير، وتجهيز، وإنتاج منفصلة ببيانات اعتماد معزولة.

- يتم تخزين جميع أسرار الإنتاج في مدير الأسرار (Secrets Manager)، مع عدم وجود مفاتيح مضمنة ثابتة.

- تتبع أدوار IAM مبدأ الامتيازات الأقل بصرامة.

- تتميز كل خدمة بنقطة نهاية

/healthللمراقبة المستمرة. - تم تفعيل ميزة المناطق المتعددة (Multi-AZ) في قاعدة بيانات الإنتاج، ويتم اختبار استعادة النسخ الاحتياطي شهرياً.

معيار البقاء: الانضباط التشغيلي

يتعارض عصر "التحرك بسرعة وكسر الأشياء" بشكل أساسي مع اقتصاديات السحابة الحديثة. ففي عام 2026، ومع تدقيق المستثمرين الشديد في اقتصاديات الوحدة وتكاليف البنية التحتية من اليوم الأول، لم يعد الانضباط التشغيلي مجرد تفضيل تقني، بل أصبح معياراً للبقاء. لم يعد بإمكان الشركات الناشئة تحمل رفاهية الفواتير السحابية الضخمة الناتجة عن مجموعات Kubernetes المبالغ في تخصيصها، أو التداعيات المدمرة لاختراق تعدين العملات المشفرة بسبب ملف .env مسرب.

من خلال تنفيذ البنية التحتية ككود (IaC) والضوابط الآلية مبكراً، تحول الفرق الهندسية تركيزها من إطفاء الحرائق إلى تطوير المنتج الفعلي. فالتكلفة المبدئية لإعداد خدمة AWS Security Hub أو تكوين خط أنابيب CI/CD سليم لا تُذكر مقارنة بأسابيع من وقت الهندسة الضائع في التعافي من انقطاع كان يمكن تجنبه. في النهاية، ليس الهدف من عمليات DevOps في شركة ناشئة بناء البنية المعمارية الأكثر تعقيداً، بل بناء الأساس الأكثر مرونة للنمو المستدام.