كشف باحثو الأمن السيبراني في شركة ClearSky عن حملة روسية معقدة تستهدف الكيانات الأوكرانية باستخدام برمجيات BadPaw و MeowMeow الخبيثة والمكتشفة حديثاً. تعتمد سلسلة الهجوم هذه على تقنيات مراوغة عالية لإنشاء وجود طويل الأمد داخل الشبكات المخترقة مع تجنب الاكتشاف الآلي.

بالنسبة لفرق أمن المؤسسات ومسؤولي تكنولوجيا المعلومات في القطاع الحكومي، يعد فهم سلسلة العدوى المحددة هذه أمراً بالغ الأهمية لتحديث استخبارات التهديدات والدفاع ضد التجسس المدعوم من الدول. تستغل الحملة تحديداً طلبات عبور الحدود لخداع الضحايا ودفعهم لتنفيذ الحمولات الخبيثة، مما يجعل الوعي بتكتيكات الهندسة الاجتماعية هذه أمراً أساسياً للدفاع في الخطوط الأمامية.

يسلط هذا الهجوم الضوء على الحرب السيبرانية المستمرة التي ترافق الصراعات الجيوسياسية، مما يوضح كيف تقوم التهديدات المستمرة المتقدمة (APT) بتحسين تكتيكات المراوغة الخاصة بها باستمرار. من خلال استخدام أدوات التعتيم التجارية والفحوصات البيئية الصارمة، يهدف المهاجمون إلى تجاوز حمايات نقاط النهاية الحديثة والحفاظ على وصول خفي إلى البيانات الحساسة.

سلسلة العدوى وتكتيكات المراوغة

يبدأ الهجوم برسالة تصيد احتيالي مستهدفة يتم إرسالها عبر مزود الخدمة الأوكراني ukr[.]net ، وهي خدمة تم استغلالها سابقاً في العمليات السيبرانية الروسية. تحتوي الرسالة على بكسل تتبع لإخطار المهاجمين عند نقر الضحية، يليه رابط مختصر يقوم بتنزيل ملف مضغوط بصيغة ZIP يحتوي على ملف HTA مموه.

عند التنفيذ، يعرض ملف HTA وثيقة خادعة مكتوبة باللغة الأوكرانية تتعلق بطلبات عبور الحدود. وبينما يقرأ الضحية الطعم الحكومي الذي يبدو شرعياً، تبدأ البرمجيات الخبيثة بصمت في تنفيذ مراحلها الثانوية في الخلفية.

للتهرب من الاكتشاف، يقوم ملف HTA بفحص مفتاح التسجيل HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\InstallDate لحساب عمر نظام التشغيل. إذا كان النظام قد تم تثبيته قبل أقل من عشرة أيام من التنفيذ، تتوقف البرمجيات الخبيثة عن العمل على الفور لتجنب التشغيل داخل بيئة معزولة (Sandbox) للتحليل الآلي أو الأجهزة الافتراضية المجهزة حديثاً.

نشر برمجيات BadPaw و MeowMeow

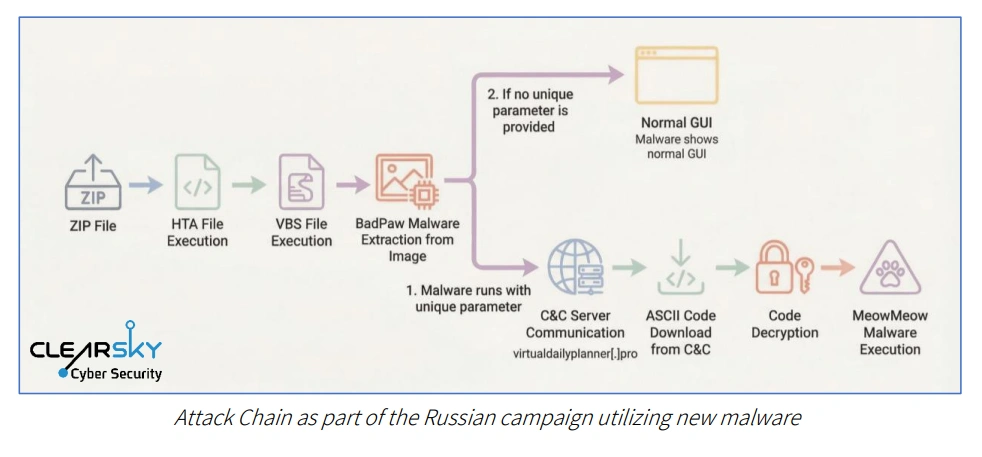

إذا نجحت الفحوصات البيئية، يستخدم برنامج نصي بصيغة VBS تقنية إخفاء المعلومات لاستخراج بيانات الحمولة المخفية والمضمنة داخل صورة. يستخرج هذا العملية ملفاً تنفيذياً بصيغة PE حدده الباحثون على أنه محمل BadPaw ، وهو أداة مبنية على بيئة.NET ومحمية بواسطة أداة التعتيم التجارية.NET Reactor لإعاقة التحليل الثابت والهندسة العكسية.

بمجرد تنشيطه، ينشئ محمل BadPaw اتصالاً بخادم القيادة والسيطرة (C2) وينشر باباً خلفياً متطوراً يُعرف باسم MeowMeow. يجري هذا الباب الخلفي فحوصات بيئية إضافية، حيث يفحص النظام بنشاط بحثاً عن أدوات التحليل مثل برنامج Wireshark وأداة ProcMon وتطبيق Fiddler قبل تنفيذ وظائف التجسس الأساسية الخاصة به.

| مكون البرمجيات الخبيثة | الوظيفة الأساسية | تقنية المراوغة |

|---|---|---|

| ملف HTA | التنفيذ الأولي وعرض الطعم | يتحقق من تاريخ تثبيت النظام عبر السجل |

| محمل BadPaw | استخراج الحمولة واتصال C2 | معتم باستخدام أداة.NET Reactor |

| الباب الخلفي MeowMeow | اختراق النظام وسرقة البيانات | يبحث عن برامج Wireshark و ProcMon و Fiddler |

الإسناد إلى مجموعة APT28 الروسية

تنسب شركة ClearSky الحملة بثقة متوسطة إلى عالية إلى مجموعة APT28 الروسية المدعومة من الدولة. يستند هذا التقييم إلى بصمة الاستهداف، والطبيعة الجيوسياسية للطُعم المستخدمة، واكتشاف سلاسل نصية باللغة الروسية داخل الكود البرمجي الخبيث.

يشير الباحثون إلى أن هذه الآثار الروسية تدل إما على خطأ في الأمن التشغيلي (OPSEC) أو عناصر تطوير متبقية. يشير وجود سلسلة نصية تحدد الوقت اللازم للوصول إلى حالة تشغيلية إلى أن الكود لم يتم تكييفه بالكامل مع بيئة الهدف الأوكرانية.

الأسئلة الشائعة

ما هي برمجيات BadPaw و MeowMeow ؟

برنامج BadPaw هو محمل مبني على بيئة.NET يُستخدم لإنشاء اتصال أولي بخوادم المهاجمين، في حين أن برنامج MeowMeow هو باب خلفي متطور يتم نشره لاحقاً للحفاظ على الاستمرارية وتسهيل عمليات التجسس.

كيف تتهرب البرمجيات الخبيثة من الاكتشاف؟

تتحقق البرمجيات الخبيثة من تاريخ تثبيت نظام Windows لتجنب البيئات المعزولة، وتستخدم أداة.NET Reactor لتعتيم الكود، وتفحص بنشاط أدوات تحليل الشبكة مثل برنامج Wireshark وأداة ProcMon قبل التنفيذ.

رأيي التقني

يؤكد نشر برمجيات BadPaw و MeowMeow على تطور كبير في الحرفية التشغيلية لدى مجموعة APT28. من خلال الجمع بين أدوات التعتيم التجارية مثل أداة.NET Reactor والفحوصات البيئية الصارمة، مثل التحقق من تاريخ تثبيت نظام التشغيل والبحث عن برنامج Wireshark ، يعطي المهاجمون الأولوية بوضوح للتخفي على حساب النشر السريع. يشير هذا النهج المحسوب إلى أن الجهات الفاعلة المدعومة من الدول تصمم حمولاتها بشكل متزايد للبقاء داخل بيئات المؤسسات المراقبة بشدة. بالنسبة للمدافعين، يعني هذا أن الاكتشاف التقليدي القائم على التوقيعات لم يعد كافياً؛ بل أصبح الصيد الاستباقي للتهديدات والتحليل السلوكي العميق مكونات إلزامية لموقف قوي في الأمن السيبراني.