محتويات المقال

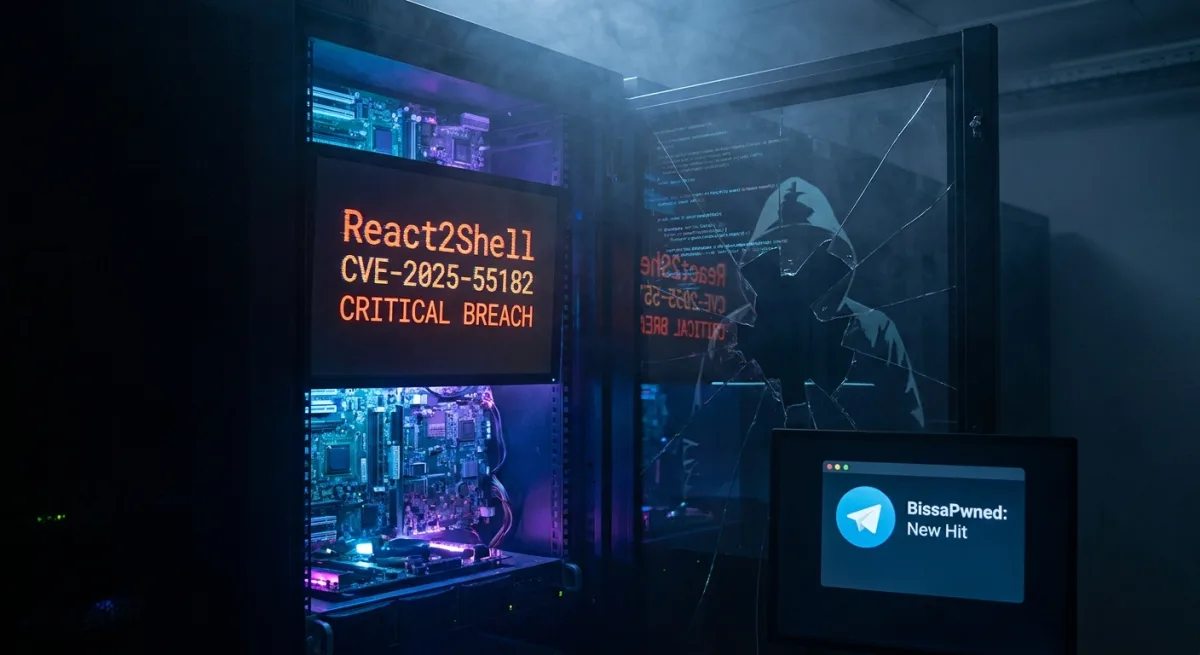

يجري حالياً استغلال ثغرة React2Shell الحرجة على نطاق غير مسبوق، مما أسفر عن اختراق أكثر من 900 شركة عبر هجمات آلية منظمة. إذا كانت بنيتك التحتية تعتمد على مكونات خوادم React أو إطار عمل Next.js، فإن متغيرات البيئة وبيانات الاعتماد السحابية الخاصة بك معرضة لخطر الاستخراج الفوري. نجح القراصنة في تبسيط هذه العملية الضخمة من خلال دمج أدوات التنسيق المدعومة بالذكاء الاصطناعي مع روبوتات Telegram لتتبع الاختراقات الناجحة في الوقت الفعلي.

اكتشف المحققون خادماً مكشوفاً مرتبطاً بمنصة المسح Bissa، والمصممة لاستغلال ضحايا متعددين والتحقق من صحة الاختراقات. يكمن جوهر هذه الحملة في استغلال ثغرة تحمل الرمز CVE-2025-55182، وهي ثغرة تنفيذ أوامر عن بُعد قبل المصادقة بتقييم 10.0 بمعيار CVSS. تسمح هذه الثغرة للمهاجمين بتنفيذ الأكواد البرمجية عبر طلب HTTP واحد، مما أدى إلى معدل نجاح مرتفع للغاية ضد البيئات غير المحدثة.

دمج الذكاء الاصطناعي ومنصة المسح Bissa

احتوى الخادم المكشوف على أكثر من 13,000 ملف موزعة عبر أكثر من 150 دليلاً، مما يكشف عن عملية منظمة للغاية تركز على حصاد بيانات الاعتماد. قام المهاجمون بدمج أدوات الذكاء الاصطناعي مثل أداة Claude Code ونظام OpenClaw بإحكام في سير عملهم لمراجعة الأكواد البرمجية، واستكشاف الأخطاء وإصلاحها، وتحسين مسار جمع البيانات. أظهرت السجلات أن المشغل كان يوجه الذكاء الاصطناعي بنشاط لتصحيح أخطاء تدفقات التأجير وتحسين أداء الماسح الضوئي.

كما كشفت سجلات نظام OpenClaw عن واجهة تحكم محلية بالذكاء الاصطناعي تتميز ببوابة اتصال، وتحكم في المتصفح، ومجموعة نماذج تضمنت نموذج claude-sonnet-4-6. تم تحسين استغلال ثغرة React2Shell بشكل مكثف للبحث عن الأسرار الحساسة. استهدف النظام الآلي تحديداً ملفات.env، والبيانات الوصفية السحابية، وحسابات خدمات Kubernetes، ومخازن بيانات الاعتماد المحلية، ومحافظ العملات المشفرة.

تطبيق Telegram كمركز للقيادة والتحكم

استخدمت العملية طبقة تنبيه متطورة تعتمد على تطبيق Telegram لإدارة التدفق الهائل للبيانات المسروقة. تضمنت نصوص التشغيل رمزاً مميزاً لروبوت Telegram لحساب يحمل اسم BissaPwned، والذي قام بإعادة توجيه الإشعارات مباشرة إلى محادثة خاصة. سمح هذا الإعداد لمشغل واحد، يستخدم الاسم المستعار Dr. Tube، بمراقبة الحملة بأكملها من جهازه المحمول.

في كل مرة يسجل فيها الروبوت اختراقاً ناجحاً، كان يرسل رسالة محددة برموز تعبيرية تلخص هوية الضحية، ومستوى الصلاحيات، والوضع السحابي، والأسرار التي يمكن الوصول إليها. قام الماسح الضوئي بتجميع ملفات.env المسروقة في أرشيفات مضغوطة وتحميلها إلى حزم تخزين Filebase المتوافقة مع خدمات S3. أحصى المحللون أكثر من 400 أرشيف لمتغيرات البيئة تحتوي على أكثر من 30,000 اسم ملف مميز تم جمعها على مدار 11 يوماً.

حصيلة ضخمة من بيانات الاعتماد عبر المنصات الكبرى

أثرت الأسرار المسروقة على كل فئات البرمجيات كخدمة تقريباً، مما أدى إلى كشف كمية هائلة من بيانات الشركات. شملت قائمة مزودي الذكاء الاصطناعي المتضررين شركة Anthropic، وشركة Google، وشركة OpenAI، وشركة Mistral، ومنصة OpenRouter، وشركة Groq، ومنصة Replicate، وشركة DeepSeek، ومنصة HuggingFace. كما أدى الاختراق إلى تعريض منصات سحابية للخطر مثل خدمات AWS، ومنصة Azure، وشركة Cloudflare، وخدمات Google Cloud، وشركة DigitalOcean، ومنصة Alchemy.

تم استهداف الخدمات المالية وخدمات الاتصالات بشدة، حيث ارتبطت بيانات الاعتماد المسروقة بشركة Stripe، وشركة PayPal، ومنصة Shopify، وشركة Square، ومنصة Plaid، وشركة Twilio، وخدمة SendGrid، وتطبيق Telegram، وخدمة Resend، وشركة Vonage، وخدمة Postmark. كما تم العثور على قواعد بيانات مثل منصة Supabase ومنصة MongoDB، إلى جانب منصات التعاون بما في ذلك منصة GitHub، وخدمة Auth0، وشركة Okta، ومنصة Clerk، وتطبيق Slack، ضمن حصيلة بيانات الاعتماد. علاوة على مفاتيح واجهة برمجة التطبيقات، استضاف الخادم سجلات أعمال حساسة، بما في ذلك المستندات الضريبية، وصادرات نظام Oracle Fusion، وبيانات كشوف المرتبات، ومعلومات مدفوعات العملات المستقرة.

كيفية حماية بنيتك التحتية

نظراً لخطورة ثغرة React2Shell والطبيعة الآلية لهذه الهجمات، يلزم اتخاذ إجراءات دفاعية فورية. يجب أن تفترض فرق الأمن السيبراني أن أي بيئة مكشوفة وغير محدثة تعتمد على إطار عمل Next.js أو مكونات خوادم React قد تم مسحها ضوئياً وربما اختراقها بالفعل. قم بتنفيذ استراتيجيات التخفيف التالية على الفور:

- تحديث جميع الحزم المتأثرة بثغرة React2Shell بسرعة لإغلاق مسار الوصول الأولي.

- نقل جميع بيانات اعتماد الإنتاج ومفاتيح واجهة برمجة التطبيقات إلى مخازن أسرار آمنة ومدارة.

- تقليص نطاق الضرر من خلال فرض سياسات صارمة للهوية وتطبيق التحكم في الوصول القائم على الدور (RBAC).

- مراقبة حركة مرور الشبكة الصادرة التي تستهدف تحديداً واجهات برمجة تطبيقات التخزين والمراسلة الخارجية.

- تدوير أي مفاتيح يُحتمل تسريبها بقوة وتنفيذ آليات اكتشاف لاستخدامها غير المصرح به.

التحول نحو الجرائم السيبرانية الآلية

يمثل دمج نماذج الذكاء الاصطناعي وروبوتات Telegram في مسار الاستغلال هذا تطوراً خطيراً في الجرائم السيبرانية. من خلال الاستفادة من أدوات مثل أداة Claude Code لتصحيح أخطاء منصة المسح Bissa وتحسينها، تمكن مشغل واحد من إدارة هجوم على مستوى المؤسسات أدى إلى اختراق أكثر من 900 شركة. يؤدي هذا المستوى من الأتمتة إلى خفض حاجز الدخول بشكل كبير مع زيادة الكفاءة التشغيلية للجهات الفاعلة في مجال التهديدات.

علاوة على ذلك، سمحت قدرات الفرز الفوري التي يوفرها روبوت Telegram للمهاجم بإعطاء الأولوية للأهداف عالية القيمة في قطاعي التمويل والعملات المشفرة على الفور. إن الحجم الهائل لبيانات الاعتماد التي تم حصادها من منصات من الدرجة الأولى مثل خدمات AWS وشركة OpenAI وشركة Stripe يسلط الضوء على التأثير الكارثي لثغرة بتقييم 10.0 بمعيار CVSS. مع استمرار المهاجمين في تحسين سير عملهم المدعوم بالذكاء الاصطناعي، يجب على المؤسسات التحول من التحديث التفاعلي إلى الإدارة الاستباقية للأسرار للنجاة من هذه الحملات السريعة.