محتويات المقال

شايني هانترز تضرب عمالقة المواعدة في هجوم فيشينغ صوتي على SSO

في 28 يناير 2026، أعلنت مجموعة الاختراق الشهيرة ShinyHunters على منتديات الويب المظلم أنها اخترقت مجموعة Match، الشركة الأم لتطبيقات المواعدة الشهيرة Match وHinge وOkCupid. تدعي المجموعة سرقة أكثر من 10 ملايين سجل مستخدم، يشمل معرفات المستخدمين وعناوين IP وبيانات معاملات اشتراكات Hinge مثل المبالغ المدفوعة، بالإضافة إلى بريد إلكتروني داخلي للموظفين وعقود شركية. هذا الحادث، الذي gemرق قبل يومين فقط حتى 30 يناير، يمثل تصعيداً كبيراً في الهجمات على منصات المواعدة الاستهلاكية، ويكشف ثغرات في أنظمة التسجيل الواحد SSO.

طريقة الهجوم: الفيشينغ الصوتي يتجاوز دفاعات SSO

استخدمت ShinyHunters تقنية الفيشينغ الصوتي (vishing) لاختراق بيانات اعتماد Okta SSO وعبر منصة تحليلات الموبايل AppsFlyer. يعتمد الفيشينغ الصوتي على مكالمات هاتفية ينتحل فيها المهاجمون شخصية دعم تقني موثوق لخداع الموظفين للكشف عن كلمات المرور أو الموافقة على وصول ضار. بخلاف البريد الإلكتروني التقليدي، يستغل الفيشينغ الصوتي الثقة في التواصل الصوتي، مستخدماً معرفات مكالمات مزيفة وسيناريوهات اجتماعية مصممة من ملفات LinkedIn أو دلائل الشركات.

بعد الدخول، تنقل المهاجمون في بنية SSO لمجموعة Match، التي توحد التحقق عبر الخدمات. يبسط SSO عملية تسجيل الدخول لكن يخلق نقطة فشل واحدة: اعتماد مخترق يمنح وصولاً واسعاً. أكدت Match إنهاء الوصول غير المصرح به بسرعة بعد ظهور الادعاءات، مشيرة إلى بدء الاختراق في منتصف يناير. وبشكل حاسم، لا يبدو أن بيانات اعتماد تسجيل الدخول أو التفاصيل المالية أو الرسائل الخاصة قد اخترقت، مما يصنف الاختراق كـ'معلوماتي' حسب بيانات الشركة.

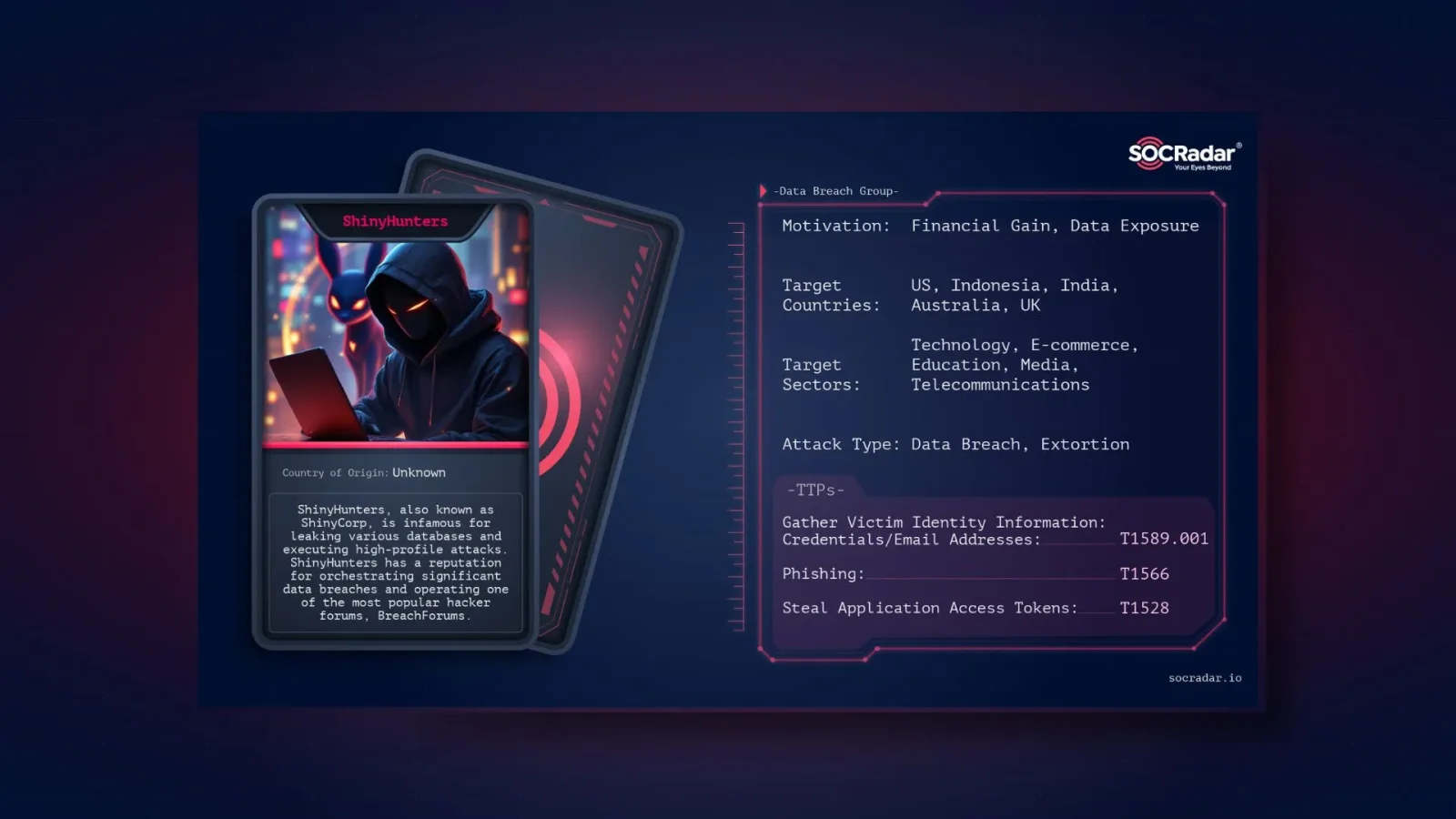

شايني هانترز: مهاجمون متمرسون بتاريخ طويل

نشطة منذ 2020، تتخصص ShinyHunters (المعروفة أيضاً بـScattered Spider أو UNC3944) في سرقة بيانات كبيرة. ضحاياها السابقون يشملون AT&T (73 مليون سجل، 2024)، Ticketmaster (560 مليون مستخدم)، وSantander Bank. تجمع تكتيكاتهم بين الهندسة الاجتماعية والاستغلالات التقنية، غالباً ما تستهدف مراكز المساعدة أو المقاولين. هنا، اتبعت المجموعة نمطاً رُئِيَ في ادعاءات Panera Bread (14 مليون سجل عبر SSO) وتسريب 149 مليون بيان اعتماد، كلاهما مرتبط باختراق الهوية.

يبدو الدافع مزدوجاً: الابتزاز عبر بيع البيانات على BreachForums والشهرة لجذب المشترين. تسرّبوا عينات تثبت الوصول، بما في ذلك معرفات معاملات Hinge وبريد الموظفين، مما يضغط على Match للدفعرغم عدم تأكيد مطالبات مالية علناً.

التحليل التقني: مخاطر SSO في البيئات التجارية

- ثغرة Okta SSO: تدير Okta التحقق الفيدرالي؛ رموز الإدارة المخترقة تسمح بهجمات إعادة التشغيل، متظاهرة بالمستخدمين عبر التطبيقات.

- دور AppsFlyer: تتبع المنصة التثبيتات والأحداث؛ بيانات التحليلات المخترقة كشفت سلوكيات المستخدمين وعناوين IP، مما يساعد في الاستهداف الإضافي.

- نطاق البيانات: 10 ملايين+ سجل تشمل حقول غير حساسة، لكن سجلات IP تمكن من تحديد المواقع، وبيانات المعاملات تعرض للتتبع إذا جمعت مع تسريبات أخرى.

- فجوات الوقاية: MFA القياسية تفشل أمام الفيشينغ الصوتي، إذ يجبر المهاجمون على رموز لمرة واحدة هاتفياً. يُوصى بـMFA مقاوم للفيشينغ (مثل مفاتيح FIDO2) والوصول في الوقت المناسب.

تتعامل تطبيقات المواعدة مع بيانات حميمة: ملفات شخصية، محادثات، مدفوعات. يأتي هذا الاختراق بعد تحقيقات Bumble في ادعاءات مشابهة من ShinyHunters، مشيراً إلى حملة على القطاع. يواجه المستخدمون مخاطر مثل الاحتيال المستهدف باستخدام IP المكشوفة أو الاشتراكات لفيشينغ مخصص. بالنسبة لمجموعة Match (MTCH)، انخفض السهم 2% بعد الإعلان وسط مخاوف المستثمرين من الحوادث المتكررةHinge تساهم بـ40% من الإيرادات.

يتربص التبعات التنظيمية: GDPR في أوروبا وCCPA في كاليفورنيا تطالبان إخطارات في 72 ساعة. يؤكد رد Match عدم اختراق PII مثل كلمات المرور، لكن الخبراء يطالبون بتدقيق كامل لسجلات SSO واكتشاف النقاط النهائية وتدريب الموظفين.

دروس الصناعة: تأمين محيط SSO

يبرز هجوم 2026 اتجاهاً: 70% من الاختراقات تبدأ باختراق الهوية. يجب على المنظمات تقسيم نطاقات SSO، فرض ثقة الأجهزة، ونشر تحليلات سلوكية للكشف عن الجلسات الشاذة. للمستهلكين: تغيير كلمات المرور، تفعيل MFA عبر التطبيقات، ومراقبة الحسابات عبر Have I Been Pwned.

بالنسبة لمنصات المواعدة، المخاطر شخصية. مع فخر ShinyHunters بـ'بيانات طازجة للبيع'، نتوقع تقليديين. رد Match السريع مثال إيجابي، لكنه يكشف كيف يتجاوز الفيشينغ الصوتي الدفاعات المتعددة في الشركات التقنية النامية.