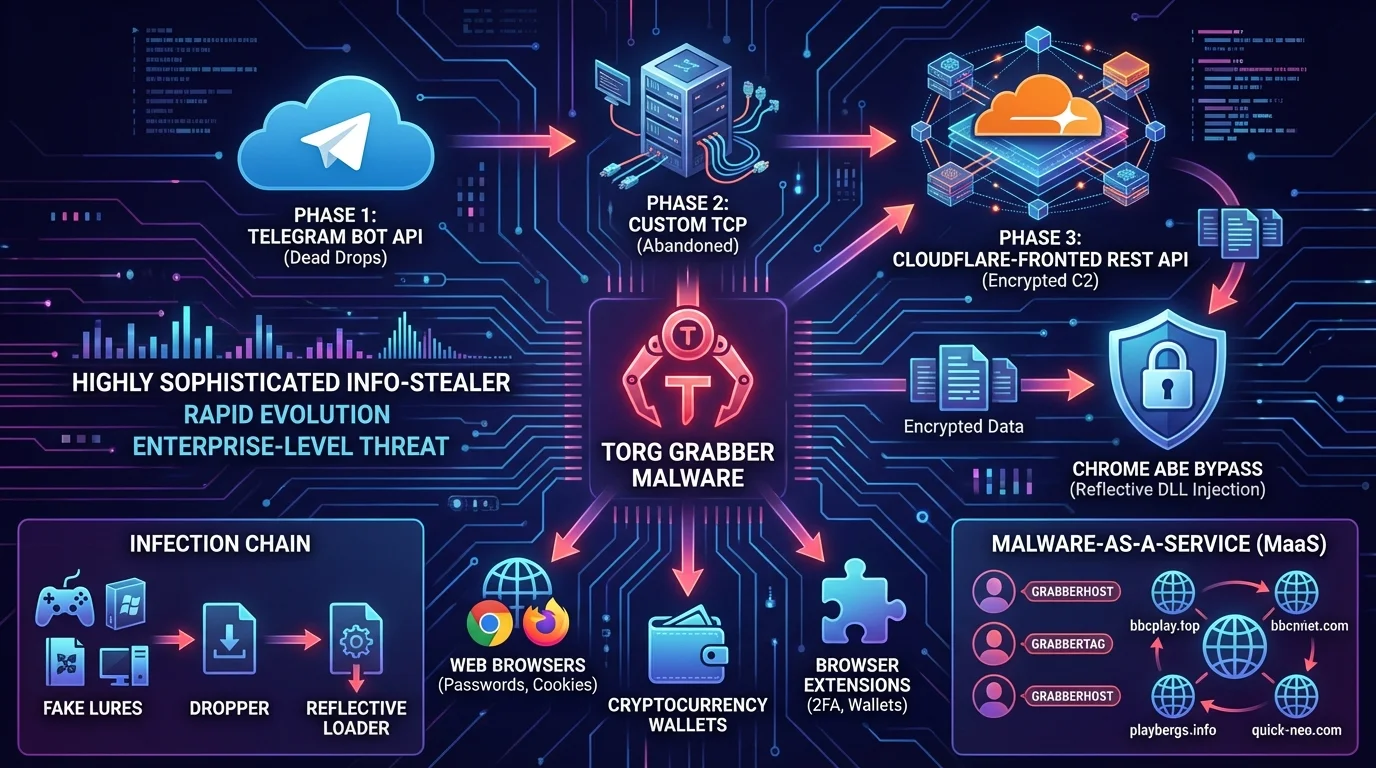

اكتشف باحثو الأمن السيبراني تهديداً متطوراً وسريع الانتشار لسرقة البيانات يُعرف باسم برمجية Torg Grabber الخبيثة، والذي تخلى عن أساليب تسريب البيانات البسيطة عبر تطبيق Telegram لصالح واجهة برمجة تطبيقات (REST API) معقدة ومحمية بواسطة خدمات Cloudflare. في البداية، تم تصنيف عينة بحجم 747 كيلوبايت وبمعمارية 64 بت عن طريق الخطأ على أنها تابعة لبرمجية Vidar، لكنها كشفت عن سلسلة تصحيح أخطاء داخلية باسم "grabber v1.0"، مما دفع الباحثين لإجراء تحقيق أعمق. وتشير بيانات القياس عن بُعد إلى أن البرمجية الخبيثة مرت بثلاث مراحل متميزة لسرقة البيانات في تتابع سريع لتحسين عملياتها.

اعتمدت المرحلة الأولى، التي نشطت بين 9 و11 ديسمبر 2025، على نقاط التسليم الميتة عبر واجهة برمجة تطبيقات Telegram Bot، حيث أرسلت البيانات المضغوطة عبر وظيفة sendDocument إلى قنوات خاصة محددة برموز ثابتة. وشهدت المرحلة الثانية قصيرة الأمد، بين 17 و20 ديسمبر، تجربة بروتوكول TCP مخصص وموجه إلى نطاق.tara.net.bd عبر المنفذ 50443. ومع ذلك، تخلى المطورون بسرعة عن هذا النهج بعد أربعة إصدارات فقط، ويرجع ذلك على الأرجح إلى التعقيد التشغيلي لإدارته على نطاق واسع.

وبحلول 18 ديسمبر، وحدت عائلة البرمجيات الخبيثة بنيتها التحتية للقيادة والسيطرة (C2) لتعتمد على واجهة برمجة تطبيقات HTTPS REST. وتستخدم هذه النسخة النهائية نقاط نهاية مثل apiauth وapiuploadchunk، مع تأمين الحمولات بتشفير بمعيار ChaCha20 ومصادقة الطلبات بمعيار HMAC-SHA256. يتم توجيه هذه الاتصالات عبر نطاقات محمية بواسطة خدمات Cloudflare، مثل نطاق technologytorg.com، مما يسمح للبرمجية الخبيثة بأخذ بصمة النظام المضيف وبث البيانات المسروقة في أجزاء مشفرة.

سلسلة الإصابة وتجاوز تشفير متصفح Chrome

يتم توزيع برمجية Torg Grabber عبر سلسلة تحميل متعددة المراحل مخبأة داخل طعوم مثل برامج الغش الوهمية للألعاب والمثبتات المقرصنة، مع ملفات غالباً ما تحمل أسماء مشابهة لملف Terraria1.4.5.zip. وينشر برنامج الإسقاط إعدادات خاصة بالمشغل عبر متغيرات البيئة مثل GRABBERHOST وGRABBERTAG. ثم يقوم برنامج تحميل ذاتي الاستخراج بحقن أداة سرقة من نوع PE بحجم 683 كيلوبايت مباشرة في الذاكرة، مما يبقي التهديد الأساسي بعيداً عن القرص الصلب ويسمح بإعادة استخدام أداة سرقة مجمعة واحدة عبر عملاء متعددين.

تتمثل إحدى القدرات الحاسمة لبرمجية Torg Grabber في مكتبة الارتباط الديناميكي (DLL) الانعكاسية المشفرة بمعيار ChaCha20 وبحجم 20 كيلوبايت، والمصممة خصيصاً لتجاوز تشفير التطبيقات المرتبط (ABE) الخاص بمتصفح Chrome. وتستغل البرمجية الخبيثة واجهات COM لرفع صلاحيات المتصفح لاستخراج المفتاح الرئيسي بمعيار AES-256 من داخل عملية متصفح موثوقة. ثم تعيد المفتاح عبر أنبوب مسمى لفك تشفير عمليات تسجيل الدخول وملفات تعريف الارتباط المحمية بسلاسة.

تلقي أداة السرقة بشبكة واسعة، حيث تستهدف 25 متصفحاً مبنياً على محرك Chromium، و8 متصفحات من عائلة Firefox، و30 محفظة عملات مشفرة لسطح المكتب. كما تتميز بدعم مدمج لـ 850 إضافة للمتصفحات، والتي تشمل 728 محفظة عملات مشفرة و103 إضافات لكلمات المرور أو المصادقة الثنائية (2FA). وفي بعض الحملات، تقوم بجمع مخرجات JSON من أداة بيانات اعتماد منفصلة يُطلق عليها اسم Underground، لامتصاص أي بيانات متبقية.

البنية التحتية والبرمجيات الخبيثة كخدمة

رسم الباحثون خريطة لما لا يقل عن 18 نطاقاً للقيادة والسيطرة (C2) على مدار 12 أسبوعاً، مع ملاحظة سلاسل تناوب واضحة للنطاقات مثل الانتقال من gogenbydet.cc إلى bbcplay.top وplaybergs.info. كما تم اكتشاف واجهة خلفية موازية على نطاقات مثل quick-neo.com و50elk.com، مما يشير إلى أن المطورين يستخدمون لوحات تحكم C2 معيارية وقابلة للتبديل تحت قاعدة برمجية مشتركة.

وكشف تحليل 334 عينة عن أكثر من 40 علامة مشغل فريدة، مما يؤكد أن برمجية Torg Grabber تعمل بنموذج البرمجيات الخبيثة كخدمة (MaaS). وربطت استخبارات المصادر المفتوحة (OSINT) ما لا يقل عن ثمانية عملاء بحسابات جرائم إلكترونية ناطقة باللغة الروسية، مع استخدام أربعة منهم لاشتراكات Telegram Premium، مما يعزز الطبيعة التجارية لهذه الحزمة المكونة من أداة البناء ولوحة التحكم.

كيفية اكتشاف وحظر برمجية Torg Grabber

مع ظهور إصدارات جديدة يومياً وتوسع البنية التحتية المشفرة لواجهة REST API، يجب على فرق الأمن تجاوز قوائم حظر النطاقات البسيطة. ويجب على المدافعين إعطاء الأولوية للتدابير القابلة للتنفيذ التالية لحماية شبكاتهم:

- فحص حركة مرور TLS بحثاً عن طلبات مشبوهة بنمط REST موجهة إلى مسارات محددة مثل apiauth وapiuploadchunk.

- مراقبة بيئات نقاط النهاية بحثاً عن إنشاء علامات تكوين محددة، وخاصة متغيرات البيئة GRABBERHOST وGRABBERTAG.

- نشر قواعد متقدمة لاكتشاف نقاط النهاية والاستجابة لها (EDR) لالتقاط عمليات حقن مكتبات DLL الانعكاسية التي تحاول استغلال واجهات COM للمتصفح لتجاوز تشفير ABE.

رأيي التقني

يسلط التطور السريع لبرمجية Torg Grabber من أداة بسيطة لتسريب البيانات عبر تطبيق Telegram إلى قوة ضاربة تعتمد على واجهة REST API ومحمية بواسطة خدمات Cloudflare في غضون أسابيع قليلة، الضوء على تحول كبير في مشهد البرمجيات الخبيثة كخدمة (MaaS). ويدرك مجرمو الإنترنت بوضوح أن نقاط التسليم الميتة عبر واجهة برمجة تطبيقات Telegram Bot، على الرغم من كونها مريحة ورخيصة الإعداد، تفتقر إلى قابلية التوسع والموثوقية والتخفي المطلوبة لعمليات سرقة البيانات على مستوى المؤسسات.

من خلال تنفيذ إطار عمل C2 معياري وتجاوز تشفير التطبيقات المرتبط (ABE) لمتصفح Chrome بنجاح، يضع المطورون وراء برمجية Torg Grabber كبديل متميز لأدوات السرقة الراسخة. ويثبت اكتشاف 18 نطاقاً متميزاً للقيادة والسيطرة وواجهة خلفية موازية أن هذه عملية جيدة التمويل ومصممة للمرونة طويلة المدى، وليست مجرد محاولة سريعة لجمع الأموال.

بالنسبة لفرق أمن المؤسسات، يشير هذا إلى نهاية الاعتماد على الحظر البسيط لمؤشرات الاختراق (IoC). فعندما تتمكن البرمجيات الخبيثة من التناوب ديناميكياً عبر نطاقات مثل bbcplay.top وplaybergs.info مع الاختباء خلف البنية التحتية المشروعة لخدمات Cloudflare، يصبح الاكتشاف السلوكي والمراقبة الصارمة لواجهات COM خطوط الدفاع الوحيدة القابلة للتطبيق ضد أدوات سرقة المعلومات الحديثة.