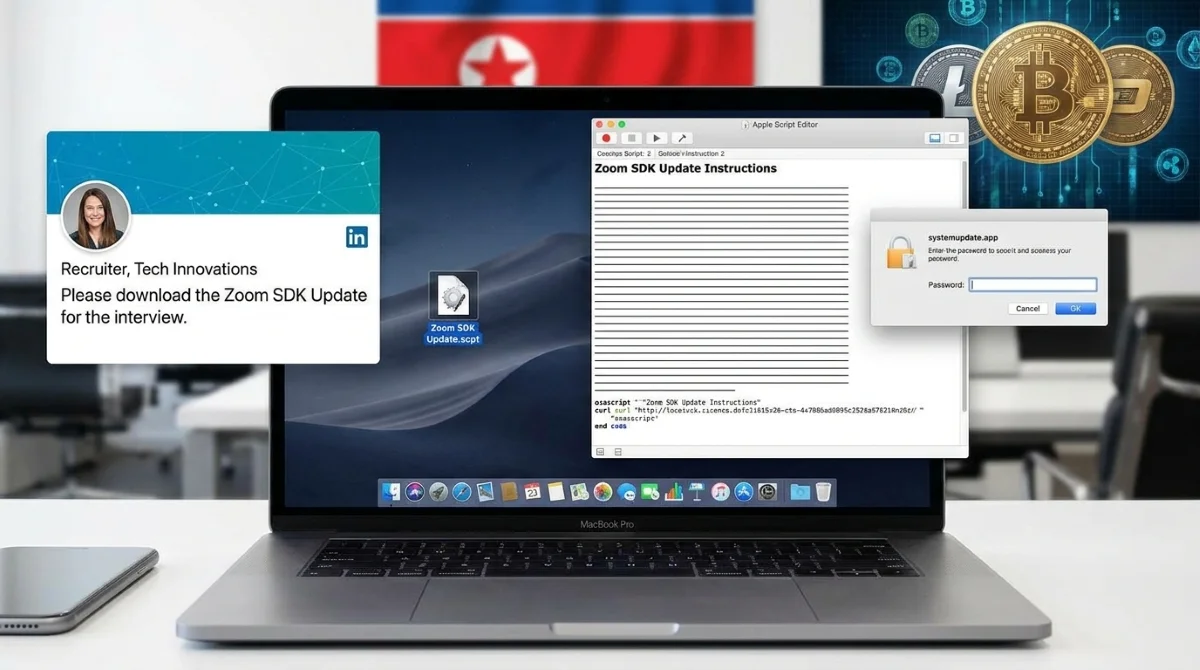

يستهدف تحديث حزمة Zoom SDK المزيف حالياً مستخدمي نظام macOS، حيث يتجاوز حماية الأمان المدمجة من شركة Apple لسرقة العملات المشفرة والبيانات الحساسة. وتعتمد هذه الحملة، التي تديرها مجموعة التهديد الكورية الشمالية Sapphire Sleet، بشكل كبير على الهندسة الاجتماعية بدلاً من الثغرات البرمجية التقليدية لاختراق الأنظمة المحدثة بالكامل. ووفقاً لتقرير حديث صادر عن فريق Microsoft Threat Intelligence، يتواصل المهاجمون مع الضحايا من خلال حسابات توظيف وهمية على منصات التواصل المهني.

وخلال عملية مقابلة عمل وهمية، يُطلب من المستهدفين تنزيل ملف يحمل اسم "Zoom SDK Update.scpt". ويتم تشغيل هذا البرنامج النصي المجمع عبر تطبيق محرر البرامج النصية (Script Editor) الأصلي من شركة Apple، وهو تطبيق موثوق قادر على تنفيذ أوامر على مستوى النظام. ولتجنب الاكتشاف الفوري، يستخدم البرنامج النصي آلاف الأسطر الفارغة لإخفاء التعليمات البرمجية الخبيثة أسفل تعليمات التحديث الوهمية. وبمجرد تنفيذه، يستخدم أدوات سطر الأوامر مثل أداة curl لتنزيل الحمولات بصمت وتشغيلها في الذاكرة عبر أداة osascript، مما يمنع ترك أي أثر على قرص التخزين.

سلسلة الإصابة والتلاعب بقاعدة بيانات TCC

تؤسس البرمجيات الخبيثة وجوداً دائماً باستخدام برامج الإطلاق الخفية (Launch daemons) وتنشر باباً خلفياً متنكراً في شكل عملية نظام تحمل اسم com.apple.cli. وتقوم هذه العملية بجمع معلومات النظام باستمرار، بما في ذلك المعرف الفريد العالمي (UUID) والرقم التسلسلي للجهاز، وتتواصل مع البنية التحتية التي يسيطر عليها المهاجمون. ولتوسيع نطاق وصولها، تتلاعب البرمجيات الخبيثة بقاعدة بيانات الشفافية والموافقة والتحكم (TCC) في نظام macOS.

ويسمح تغيير قاعدة بيانات TCC لعمليات AppleScript غير المصرح بها بالوصول إلى المكونات الحساسة دون إثارة مطالبات المستخدم. بعد ذلك، ينشر المهاجمون مطالبة وهمية بكلمة مرور نظام macOS عبر تطبيق خبيث يحمل اسم systemupdate.app. وبمجرد إدخال المستخدم لبيانات الاعتماد الخاصة به، يتم التحقق من صحتها محلياً وتسريبها فوراً عبر واجهة برمجة تطبيقات تطبيق Telegram، مما يمنح المهاجمين وصولاً موثقاً إلى بيانات المتصفح ومفاتيح SSH ومحافظ العملات المشفرة.

كيفية حماية جهاز Mac الخاص بك من هجمات Sapphire Sleet

نظراً لأن هذا الهجوم يعتمد على تفاعل المستخدم والأدوات الأصلية الموثوقة، فإن أجهزة Mac المحدثة بالكامل تظل عرضة للخطر إذا تم خداع المستخدم. اتبع هذه الخطوات لتأمين نظامك ضد سلسلة الاختراق المحددة هذه:

- التحقق من هويات مسؤولي التوظيف: كن متشككاً للغاية تجاه عروض العمل غير المطلوبة أو عمليات المقابلات التي تتطلب تنزيل نصوص برمجية أو حزم تطوير برمجيات (SDK) من جهات خارجية.

- تجنب تشغيل النصوص البرمجية المجهولة: لا تقم أبداً بتنفيذ ملفات بصيغة scpt من مصادر غير موثوقة، حتى لو بدت وكأنها تحديثات برامج شرعية أو مواد خاصة بالمقابلات.

- تحديث أمان نظام macOS: تأكد من اتصال جهاز Mac الخاص بك بالإنترنت لتلقي أحدث توقيعات أداة XProtect وتحديثات التصفح الآمن من شركة Apple، والتي تم تحديثها لحظر هذه البنية التحتية.

- مراقبة مطالبات كلمة المرور: احذر من طلبات كلمة مرور النظام غير المتوقعة، خاصة تلك الصادرة من تطبيقات غير مألوفة مثل تطبيق systemupdate.app.

رؤيتي: التحول نحو الهندسة الاجتماعية

يسلط نجاح حملة Sapphire Sleet الضوء على تحول حاسم في مشهد التهديدات التي تواجه نظام macOS. فمع استمرار شركة Apple في تعزيز حماية نظام macOS ضد ثغرات اليوم الصفر (Zero-day) التقليدية، تتجه الجهات الفاعلة المدعومة من الدول نحو الهندسة الاجتماعية. ومن خلال تسليح الأدوات الأصلية مثل تطبيق محرر البرامج النصية (Script Editor) والتلاعب بقاعدة بيانات TCC، يمكن للمهاجمين تحقيق وصول عميق إلى النظام دون كتابة برمجيات خبيثة تقليدية على قرص التخزين.

وتثبت سلسلة الاختراق هذه أن حماية المنصات لم تعد كافية بمفردها. ويشير الاستهداف المحدد لمحافظ العملات المشفرة ومفاتيح SSH إلى أن المكاسب المالية والحركة الجانبية تظل من الأولويات القصوى للجهات الفاعلة في التهديدات الكورية الشمالية. والمضي قدماً، يجب على المؤسسات إعطاء الأولوية لضوابط التنفيذ الصارمة والتدريب على وعي المستخدمين، حيث يظل الخطأ البشري هو التجاوز الأكثر فعالية لأمان أنظمة التشغيل الحديثة.